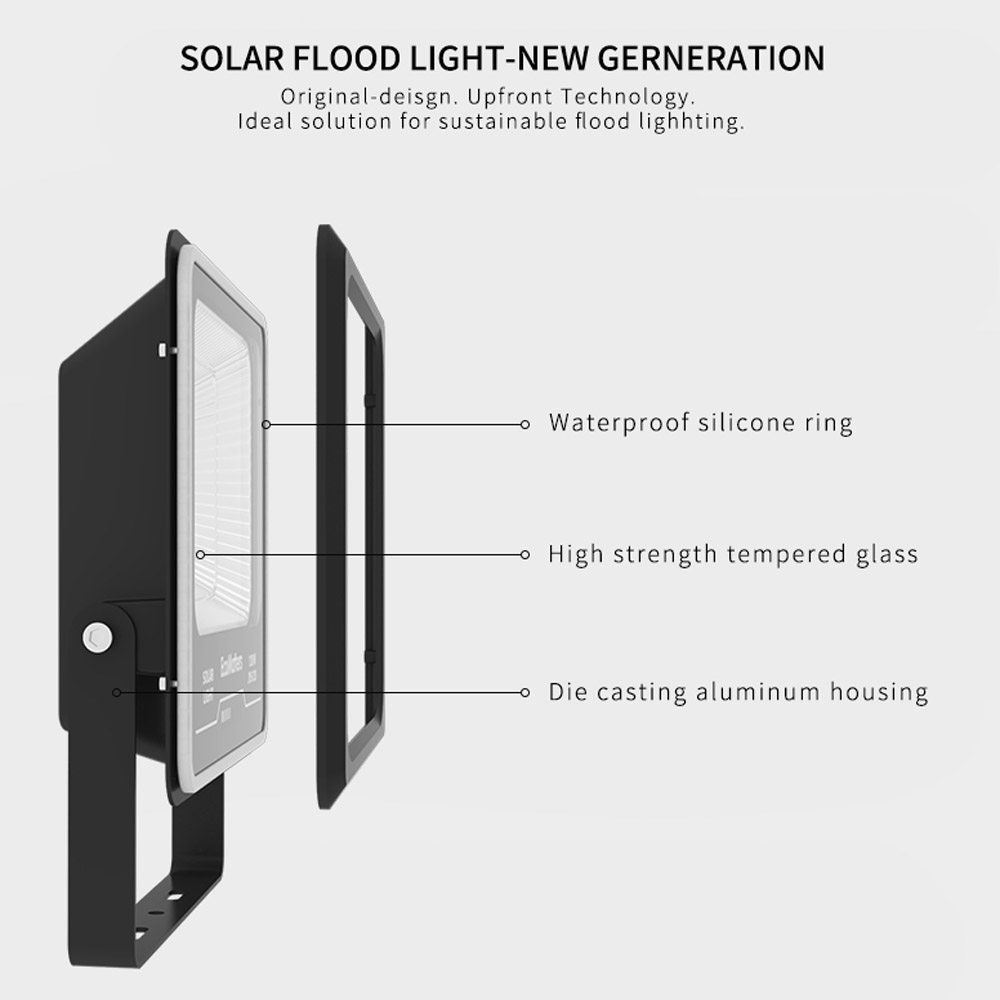

Eclairage de Jardin Intelligent 30W; 60W; 200W; 300w Led Flood Light Ip65 Waterproof With Solar Panel -

PPT - Claude Tadonki and Fernand Meyer Centre de Recherche en Informatique PowerPoint Presentation - ID:2284505

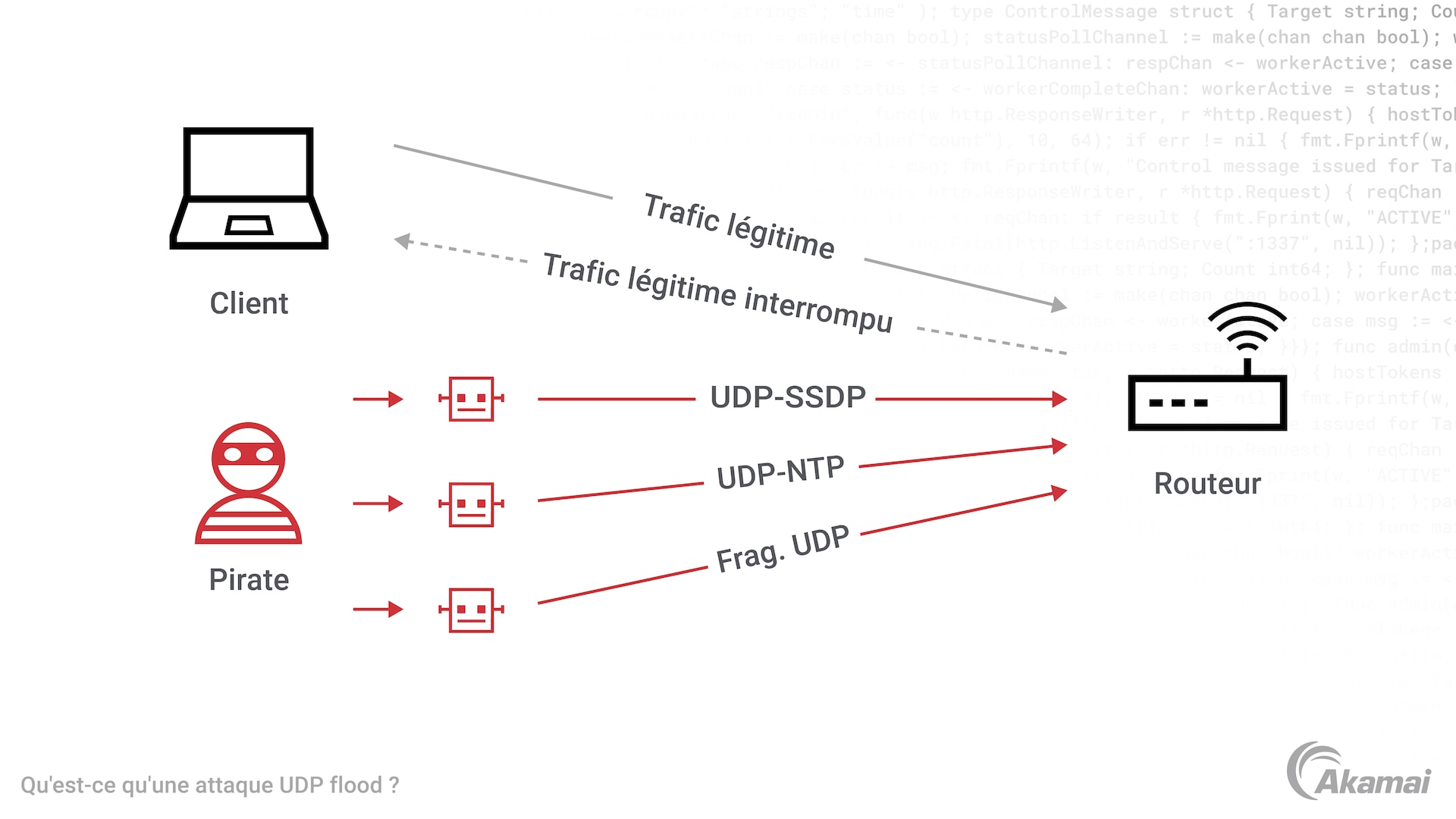

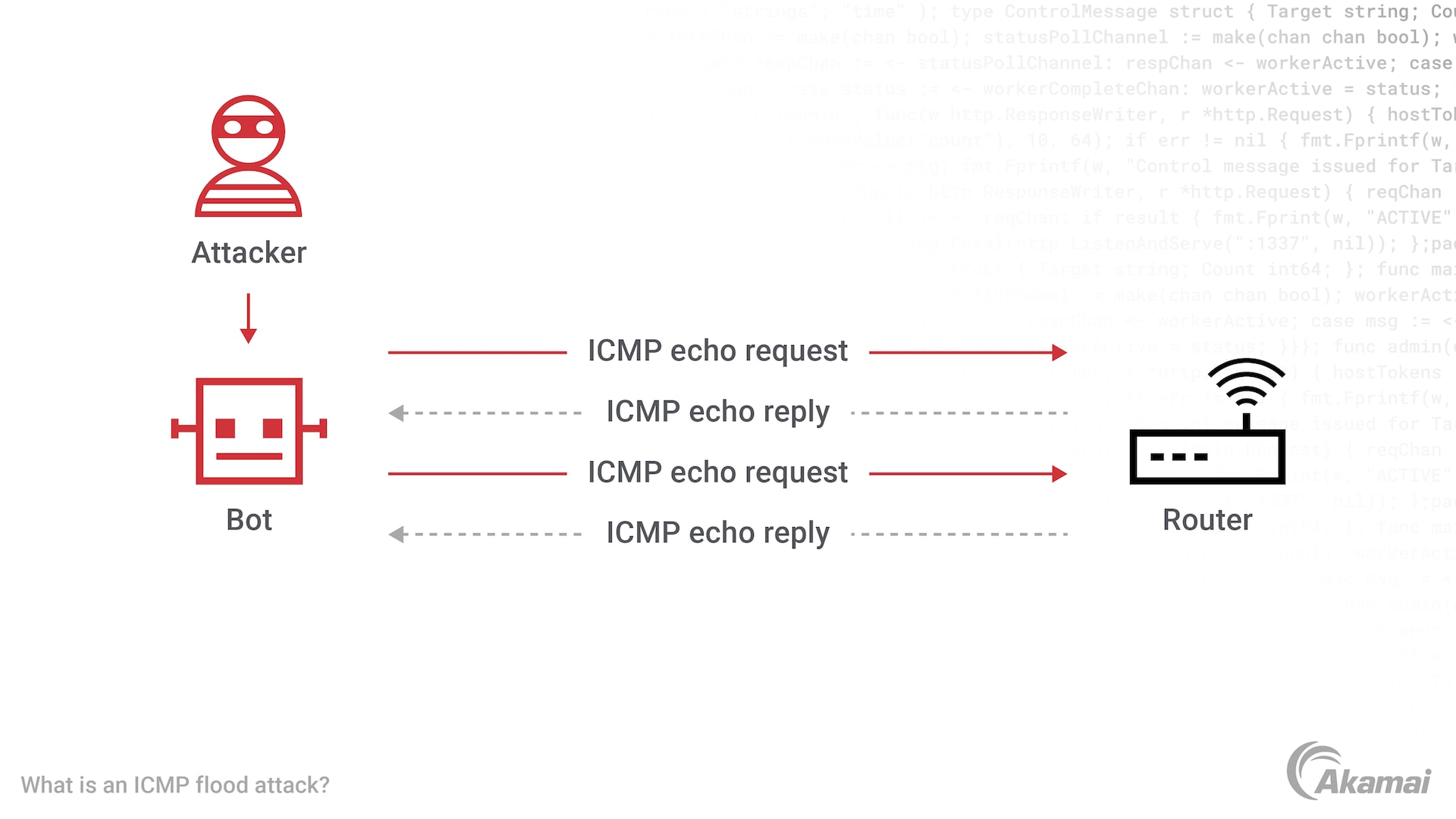

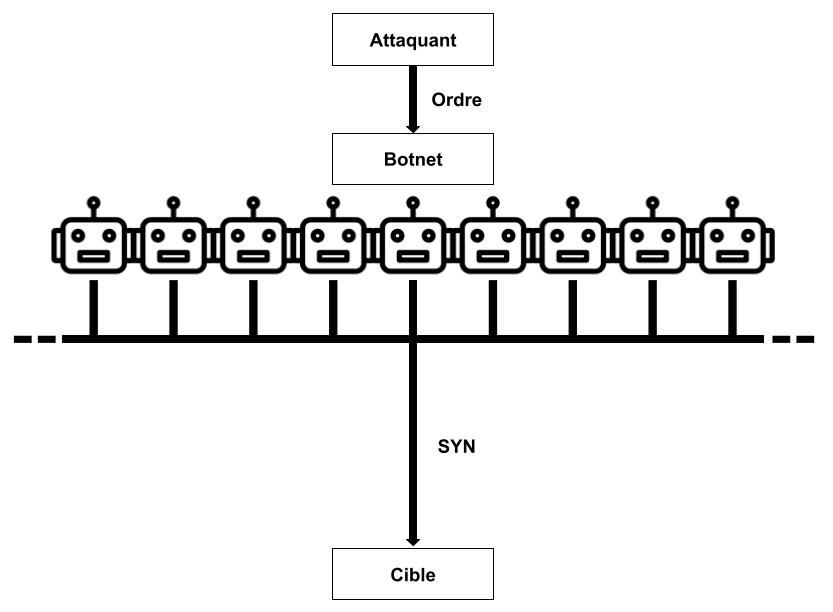

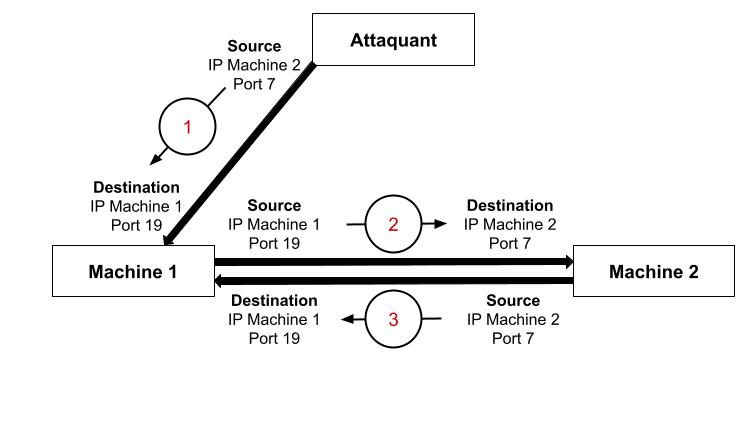

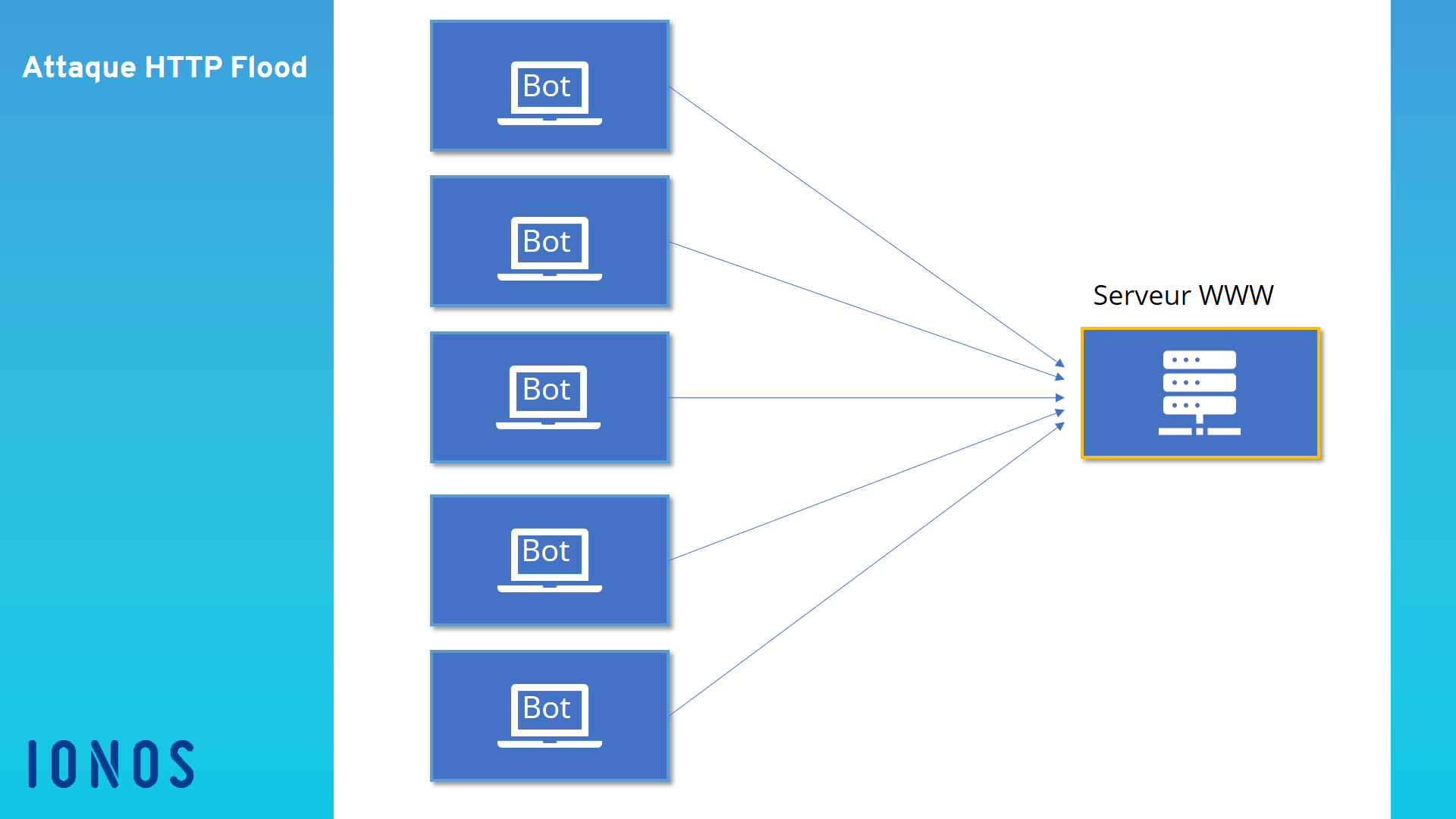

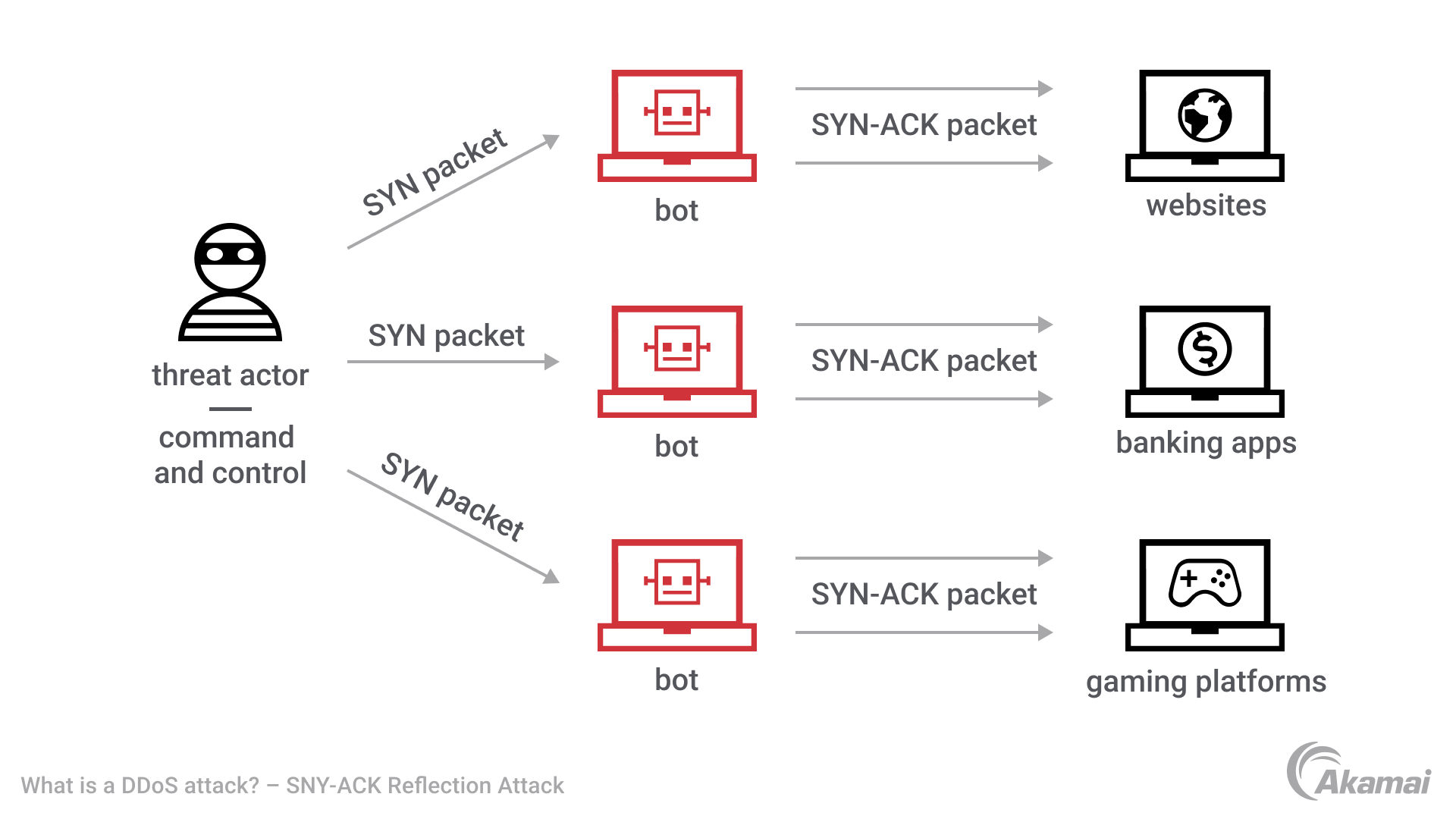

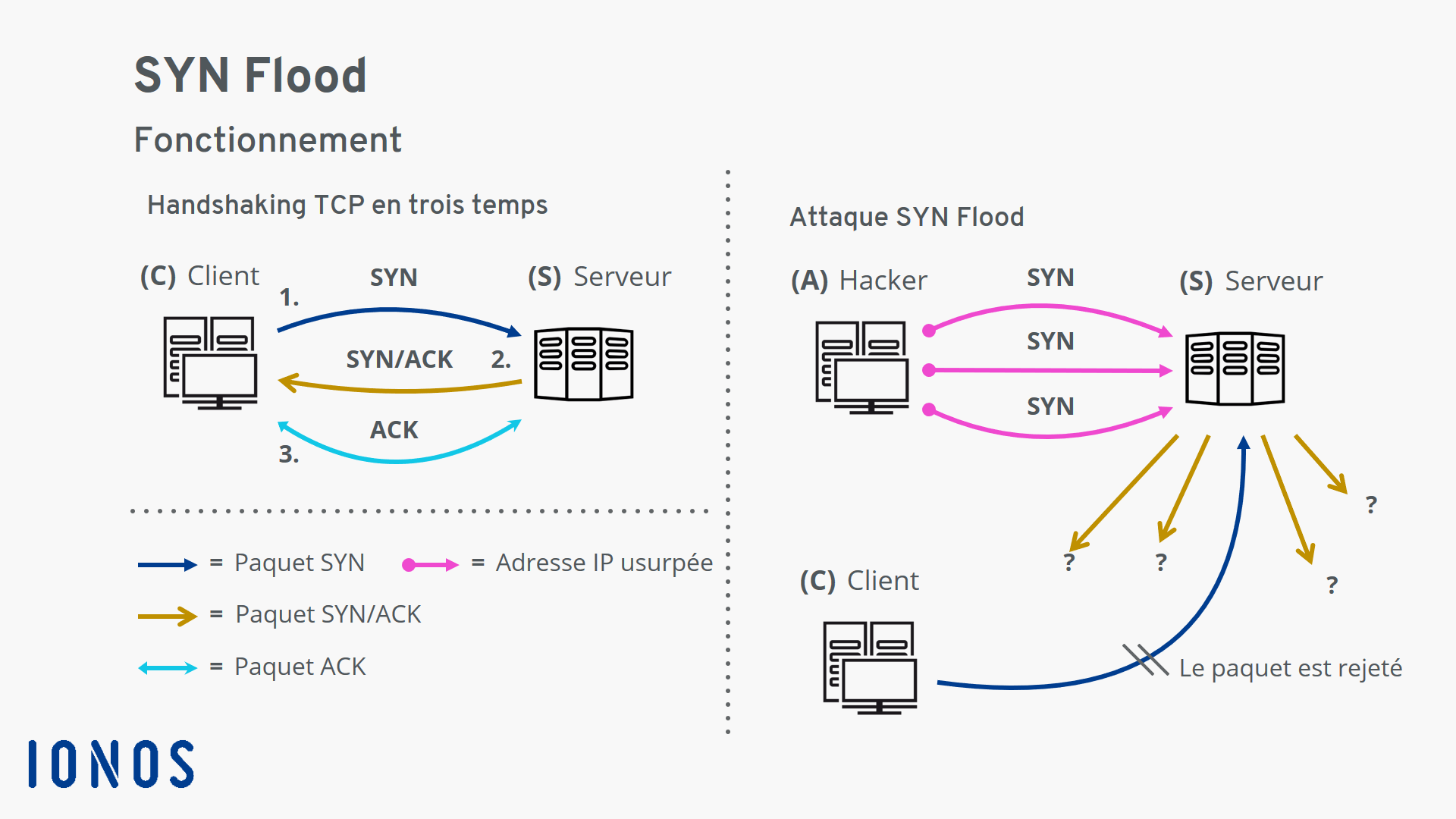

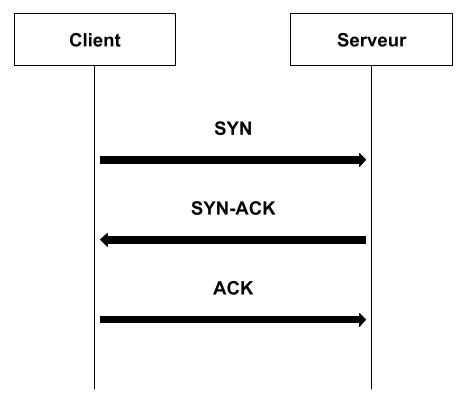

NABIL-ELKARAMI-Projet Fin D'etude DDOS Attack | PDF | Attaque par déni de service | Standards Internet

Système d'incendie à inondation totale HFC227ea activé par une électrovanne avec des fabricants et des fournisseurs de systèmes de contrôle - China Factory - PRI-SAFETY

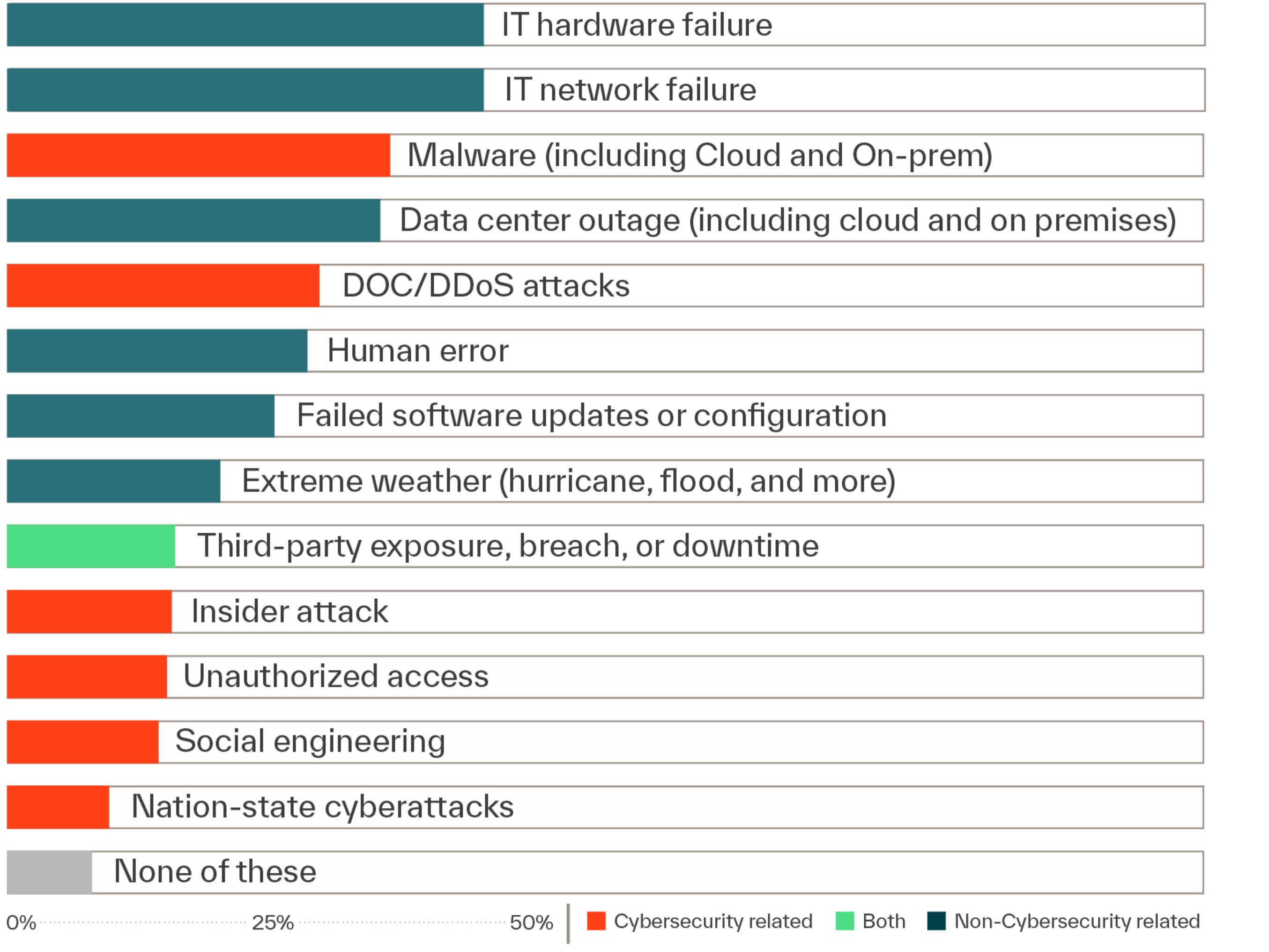

Résultats de l'enquête : Ce que les décideurs informatiques disent de l'état des risques informatiques

MAC Flooding attack Qu'est-ce que c'est, à quoi ça sert et comment l'atténuer complètement? - Informatique Mania